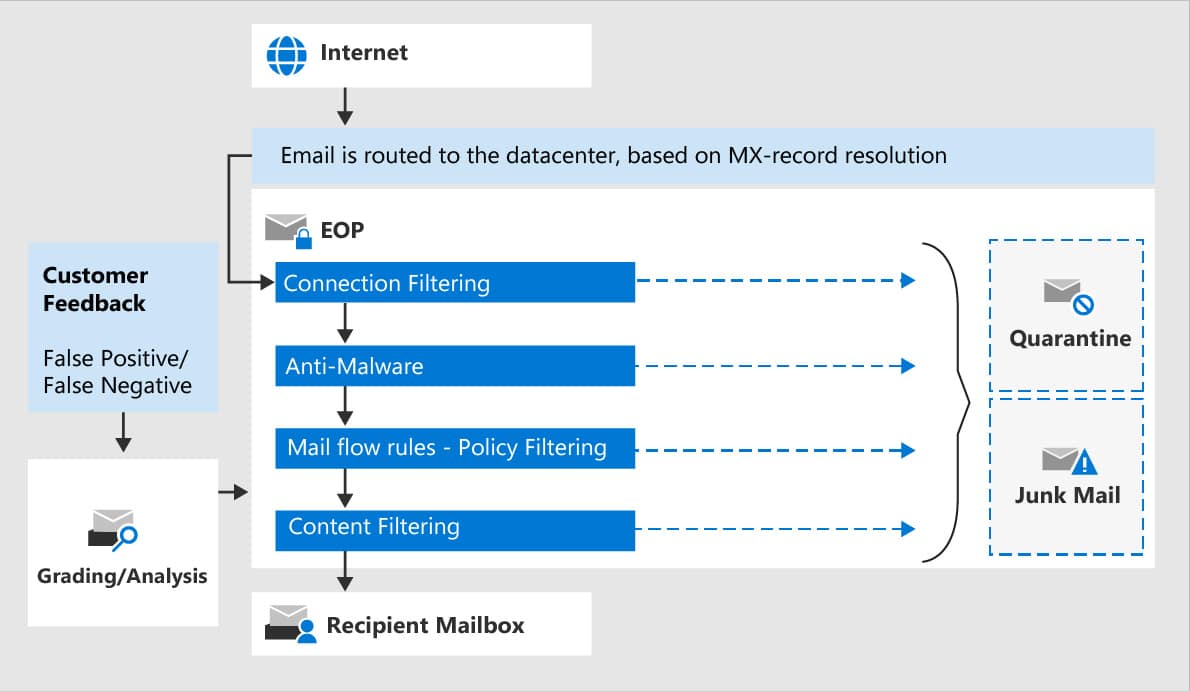

Der Exchange Online Protection (EOP) ist ein cloudbasierter E-Mail-Filterdienst, der als Teil von Microsoft 365 zum Schutz vor Spam, Malware und Phishing-Bedrohungen entwickelt wurde.

Während EOP die grundlegende E-Mail-Sicherheit in Microsoft 365 bietet, gehen viele Organisationen davon aus, dass die Standardkonfiguration bereits einen umfassenden Schutz bietet. In der Praxis erfordert die Einrichtung von EOP jedoch eine sorgfältige Konfiguration mehrerer in Verbindung zu einer stehenden Sicherheitsebenen.

In diesem Blog-Beitrag zeige ich Dir wichtige Sicherheitseinstellungen für Microsoft Defender XDR und gebe Dir detaillierte Implementierungsstrategien an die Hand.

Verständnis der Exchange Online Protection

Die Verlagerung der Sicherheitskonfigurationen vom Exchange Online Admin Center zum Microsoft Defender XDR zeigt das Engagement seitens Microsofts zur Zentralisierung des Bedrohungsmanagements.

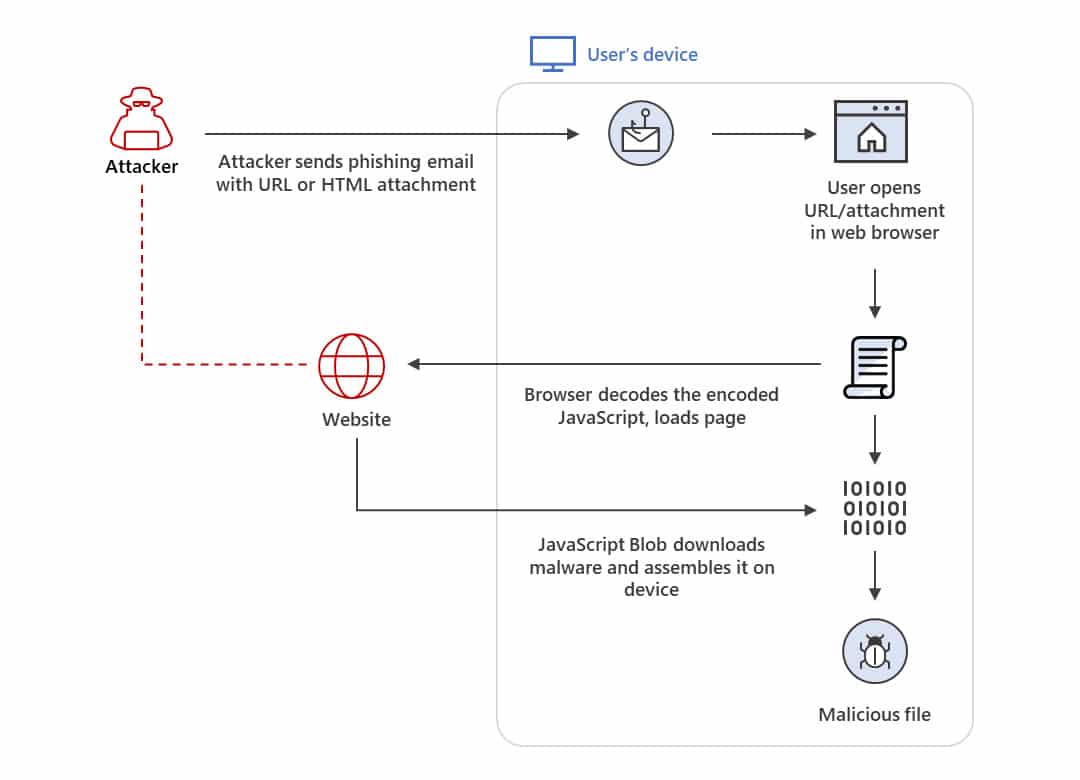

E-Mail-Bedrohungen wie Spam und Malware werden durch Exchange Online Protection (EOP) abgewehrt, indem eingehende E-Mails in der Cloud gefiltert werden, bevor sie die Firewall und den Empfänger erreichen.

Quelle: https://learn.microsoft.com/en-us/defender-office-365/eop-about

Diese Konsolidierung bringt sowohl Vorteile als auch eine verbesserte Integration zwischen Sicherheitsfunktionen und einem potenziell optimierten Management von Sicherheitsrichtlinien.

Im Bereich "E-Mail & Zusammenarbeit" des Defender-Portals können IT-Administratoren über "Richtlinien und Regeln" auf umfassende Steuerungsmöglichkeiten zugreifen.

Wichtige Sicherheitskomponenten im Defender XDR umfassen:

Einführung in die E-Mail-Sicherheit

Die E-Mail-Sicherheit ist ein zentraler Bestandteil der modernen IT-Sicherheitslandschaft. Unternehmen müssen ihre E-Mail-Systeme vor einer Vielzahl von Bedrohungen wie Spam, Schadsoftware und Phishing-Angriffen schützen. Eine effektive E-Mail-Sicherheit ist nicht nur entscheidend, um die eigenen Daten zu schützen, sondern auch, um die Sicherheit der Kunden und Partner zu gewährleisten.

Bedeutung der E-Mail-Sicherheit für das Unternehmen

Für Unternehmen ist die E-Mail-Sicherheit von größter Bedeutung, da sie die Integrität und Vertraulichkeit der Unternehmensdaten schützt. Eine robuste E-Mail-Sicherheit trägt dazu bei, die Produktivität und den Ruf des Unternehmens nach Außen hin zu bewahren (aus technischer Sicht sprechen wir hier u.a. vom "Heiligen Trio" DMARC, DKIM & SPF!). Darüber hinaus hilft sie, Compliance-Anforderungen zu erfüllen und das Risiko von Datenverlusten und -diebstahl zu minimieren.

Indem Unternehmen ihre E-Mail-Umgebungen schützen, können sie sicherstellen, dass sensible Informationen nicht in die falschen Hände geraten und die Kommunikation reibungslos und sicher verläuft.

Herausforderungen der modernen Sicherheitslandschaft

Die moderne Sicherheitslandschaft ist von zahlreichen Herausforderungen geprägt. Eine der größten Herausforderungen ist die stetig zunehmende Anzahl von Cyberangriffen, die gezielt auf Unternehmen und Organisationen abzielen, deren Maildienste - ob lokal oder in der Cloud - nicht ausreichend genutzt geschützt sind.

Unternehmen müssen nicht nur die Compliance-Anforderungen erfüllen, sondern auch die Risiken von Datenverlusten und -diebstahl minimieren. Hinzu kommt die zunehmende Mobilität der Mitarbeiter, die neue Sicherheitsrisiken mit sich bringt - denke wir an das Thema Mobile Device Management. Diese Faktoren erfordern eine kontinuierliche Anpassung und Verbesserung der Sicherheitsstrategien, um den sich ständig weiterentwickelnden Bedrohungen einen Schritt voraus zu sein.

Implementierung eines robusten Anti-Phishing-Schutzes

Deine E-Mail-Sicherheit sollte mit benutzerdefinierten Anti-Phishing-Richtlinien konfiguriert werden, anstatt sich auf Standardeinstellungen zu verlassen.

Microsoft gibt immer sogenannte Default Policies im Exchange Online und dem Microsoft Defender for Office 365 mit. Wir sollten stehts eigene auf uns angepasste Richtlinien definieren.

Die Verwaltung von E-Mail-Richtlinien ist entscheidend, um die Sicherheit zu verbessern und sicherzustellen, dass vertrauliche Informationen geschützt und gesetzliche Vorgaben eingehalten werden. Bei der Implementierung des Anti-Phishing-Schutzes beginnst Du mit der Benennung der Richtlinie und der Definition ihres Umfangs, in der Regel auf Domain-Ebene für umfassenden Schutz.

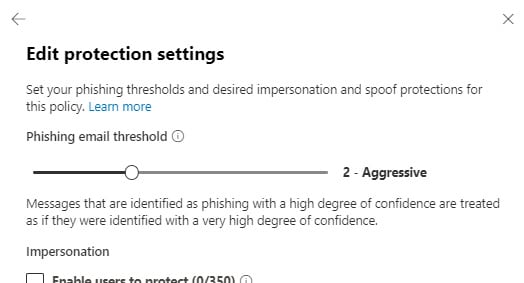

Der Phishing-E-Mail-Schwellenwert reicht von 1 bis 4. Ich empfehle Dir, mit einer Einstellung von 3 für starken Schutz zu starten und die falsch positiven Ergebnisse zu überwachen. Diese anfängliche aggressive Haltung schützt vor Bedrohungen, während das System aus Deiner Umgebung lernt.

Quelle: https://learn.microsoft.com/en-gb/answers/questions/1129697/advanced-phishing-thresholds-in-anti-phishing-poli

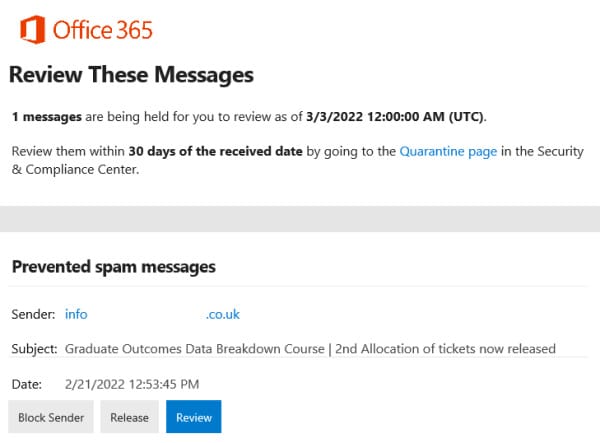

HINWEIS: Überwache in der ersten Woche der Implementierung genau die unter Quarantäne gestellten E-Mails. Wenn zu viele legitime E-Mails markiert werden, passe den Schwellenwert auf 2 an.

Erweiterte Schutzfunktionen

Domänen- und Benutzeridentitätsschutz dient als kritischer Verteidigungsmechanismus gegen gezielte Angriffe. Diese Funktion bietet Benutzerschutz für bis zu 350 Hochsicherheitsrollen, einschließlich Führungskräfte, Finanzteammitglieder und andere sensible Positionen.

Das System nutzt KI-Analysen, um subtile Imitationsversuche zu erkennen, einschließlich geringfügiger Variationen von Anzeigenamen oder Domänennamen, die menschliche Empfänger täuschen könnten.

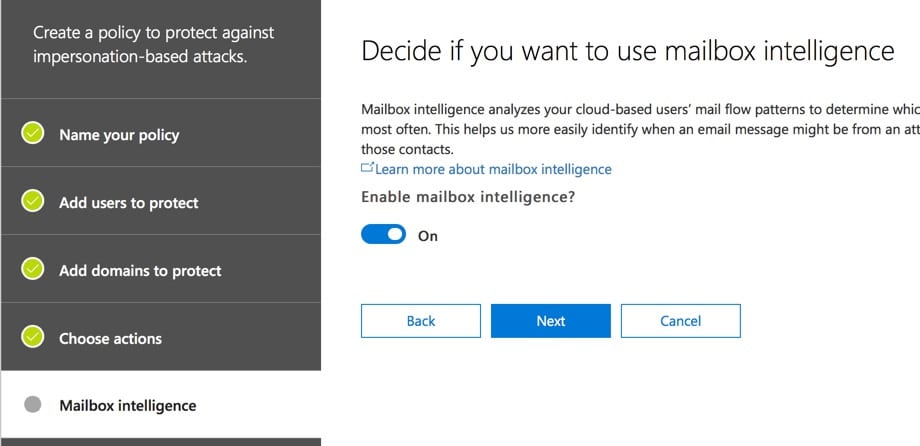

Postfach-Intelligenz (Mailbox Intelligence) verbessert die Sicherheit durch Untersuchung historischer Kommunikationsmuster. Diese Funktion wird aktiviert, wenn sich das Verhalten eines vertrauenswürdigen Absenders plötzlich ändert, was auf eine Kontoübernahme hinweisen könnte.

Quelle: https://practical365.com/office-365-advanced-threat-protection-anti-phishing-policies/

In Kombination mit dem Spoofing-Schutz etablieren diese Funktionen eine starke Sicherheitsposition für Deine Organisation gegen die wachsende Zahl von Phishing-Versuchen.

Kritische Schutzeinstellungen, die Du konfigurieren solltest:

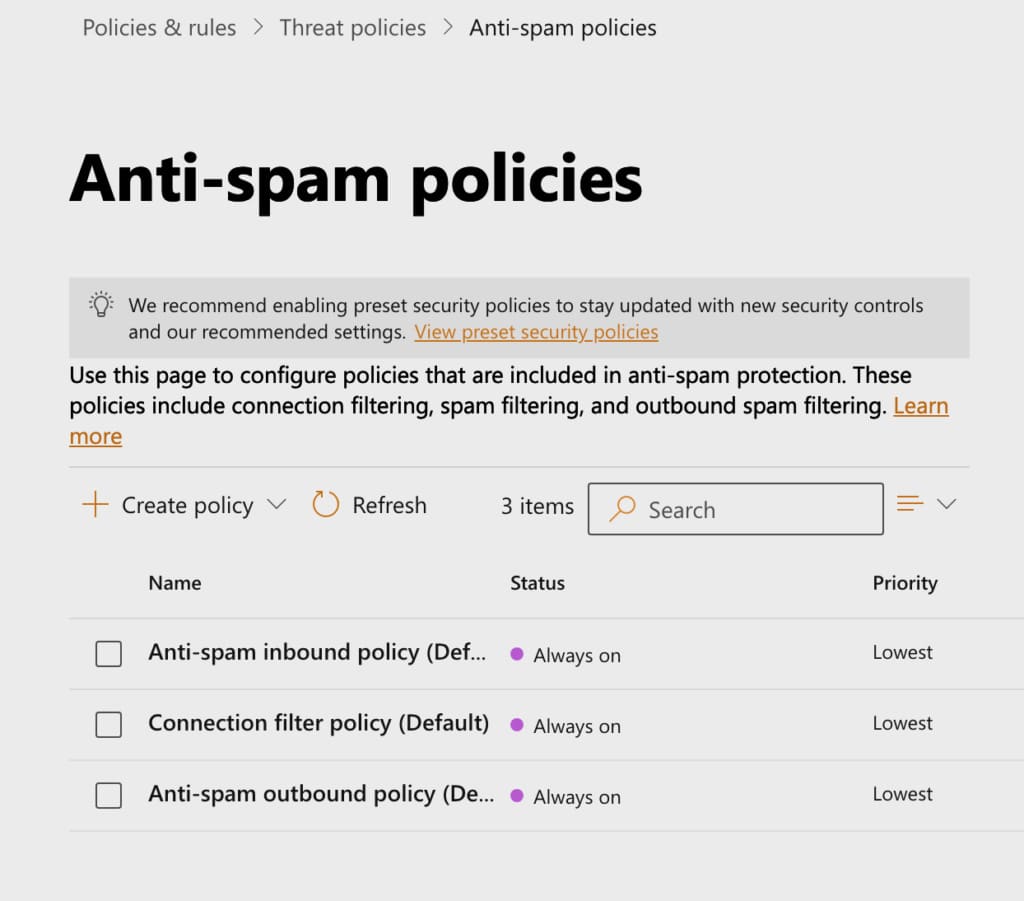

Konfiguration umfassender Anti-Spam-Maßnahmen

Die Einrichtung von Anti-Spam erfordert eine Balance zwischen Sicherheit und Benutzerfreundlichkeit. Dies kann natürlich mitunter eine Herausforderung darstellen.

Die Massenmail-Schwellenwerteinstellung (Skala 1-9) bestimmt die Aggressivität des Systems bei der Filterung von Massen-E-Mails. Während die Standardeinstellung von 7 grundlegenden Schutz bietet, solltest Du eine aggressivere Einstellung von 4 bis 5 für optimale Sicherheit in Betracht ziehen.

Diese Funktion hilft bei der Filterung von Marketing-E-Mails oder anderen Massenkommunikationen, die oft als Quelle für Spam und Malware dienen. EOP (Exchange Online Protection) bietet hierbei eine umfassende Lösung zur E-Mail-Filterung, die Unternehmen vor Spam, Malware und anderen Bedrohungen schützt.

Inbound Spam-Policies / Eingehender Mailversand

Die Inbound Spam-Policy fungiert als erste Verteidigungslinie gegen Spam-Angriffe. Moderne Spam-Techniken verwenden oft ausgefeilte Taktiken, um traditionelle Filter zu umgehen.

Die Sicherheitslösungen von Microsoft Exchange Online Protection (EOP) können an die spezifische E-Mail-Umgebung eines Unternehmens angepasst werden, um eine effektive E-Mail-Filter- und Sicherheitslösung zu bieten. Aktiviere umfassende Überprüfungen für Remote-IP-Adressen in URLs, Port-Weiterleitungen und verdächtige Domain-Endungen. Das System sollte so konfiguriert sein, dass es SPF-Einträge überprüft und Absender-IDs validiert, wodurch mehrere Authentifizierungsebenen entstehen.

Wesentliche Spam-Indikatoren, die Du überwachen solltest (dies kann entsprechend auch in der jeweiligen Richtlinie aktiviert werden):

Die SPF-Eintragsüberprüfung erfordert besondere Aufmerksamkeit, da sie eine wesentliche Authentifizierung legitimer Absender bietet.

Konfiguriere Deine Richtlinien so, dass Nachrichten, die die SPF-Prüfung nicht bestehen, unter Quarantäne gestellt werden, anstatt sie alle bloß als Spam zu markieren, wodurch sie im Junk-Ordner des User lande - dies birgt ein Risiko, da die Interaktion mit dem Nutzer an dieser Stelle immer noch möglich ist.

Unsere Methode blockiert potenziell schädliche Nachrichten, bevor sie Benutzerpostfächer überhaupt erreichen, während Administratoren falsch positive Ergebnisse überprüfen können. Natürlich sorgt dies für mehr Arbeit bei dem IT-Team (potenziell somit auch bei Dir), aber es erhöhte das Sicherheitslevel an dieser Stelle ungemein.

Outbound Spam-Policy / Ausgehender Mailversand

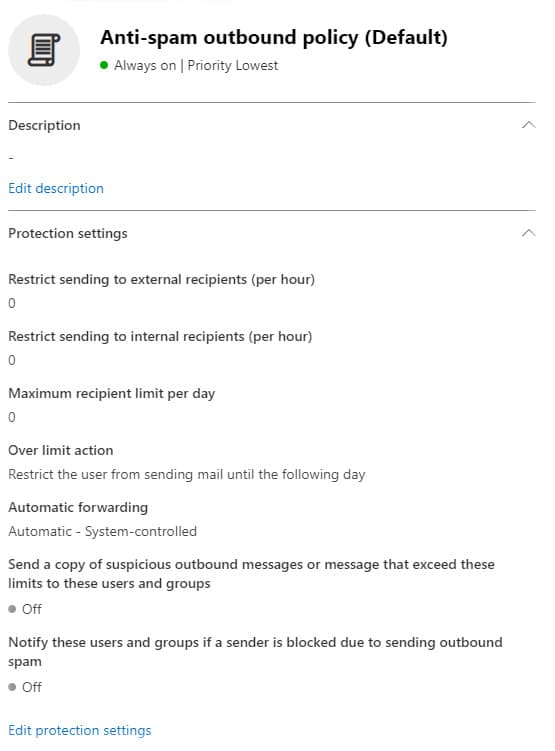

Das Hauptziel der Outbound Spam-Policy ist die Verhinderung von sensiblen Informationslecks und die Gewährleistung der Compliance mit Datenschutzgesetzen. Er hilft, Konten vor Kompromittierung zu schützen und die Reputation zu wahren.

Implementiere ein angemessenes Limit für die Anzahl der Nachrichten, die ein Benutzer innerhalb von 24 Stunden senden kann. Das spezifische Limit hängt von Deinen organisatorischen Anforderungen ab; ein empfohlener Ausgangspunkt ist jedoch 30 Nachrichten pro Minute und 1.000 Nachrichten pro Tag für Standardbenutzer.

Stelle Dir ein Szenario vor, in dem ein Angreifer Zugriff auf Benutzeranmeldedaten erhält. Ohne entsprechende ausgehende Kontrollen könnte das Adressbuch zugänglich sein, was zu Phishing-Kampagnen führen könnte, die den E-Mail-Ruf Deiner Organisation beeinträchtigen. Konfiguriere Benachrichtigungen, um Administratoren zu informieren, wenn Benutzer Sendelimits überschreiten, was eine schnelle Reaktion auf potenzielle Sicherheitsvorfälle ermöglicht.

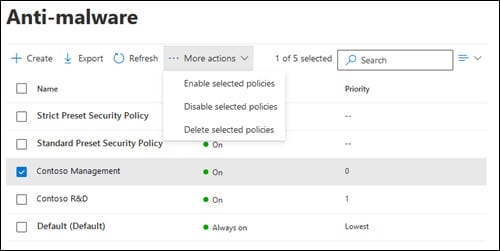

Anti-Malware-Richtlinien

Moderne Malware nutzt häufig gängige Dateitypen aus, wodurch die Anhangsfilterung zu einer wichtigen Sicherheitsmaßnahme wird. Die fortschrittlichen Funktionen der anti malware engines tragen dazu bei, bedrohliche Inhalte in eingehenden E-Mails zu identifizieren und zu blockieren, um die E-Mail-Umgebung der Unternehmen zu sichern. Der Dateianhangfilter sollte entsprechend den spezifischen Anforderungen Deiner Organisation konfiguriert werden.

Obwohl das Blockieren aller Office-Dateianhänge extrem erscheinen mag, ist es ratsam, strenge Quarantänerichtlinien für bestimmte Dateien durchzusetzen, insbesondere solche von externen Absendern.

Organisationen sollten sich auf Dateitypen mit hohem Risiko wie .exe, Skripte, .jar-Dateien und makroaktivierte Office-Dokumente konzentrieren. Stelle Richtlinien ein, um diese Dateien automatisch unter Quarantäne zu stellen, wobei bei Bedarf eine Administratorüberprüfung möglich ist.

Quarantäne-Konfiguration

Die Quarantäne fungiert als Aufbewahrungsbereich für verdächtige Inhalte in Deinem Microsoft Defender XDR. Konfiguriere sie so, dass nur Administratorzugriff möglich ist, um zu verhindern, dass Benutzer gefährliche Dateien oder Nachrichten freigeben.

Dieser Ansatz stellt sicher, dass Sicherheitsteams Bedrohungen angemessen bewerten können, bevor sie die Zustellung erlauben.

Kritische Quarantäne-Einstellungen:

Erweiterte Sicherheitsfunktionen

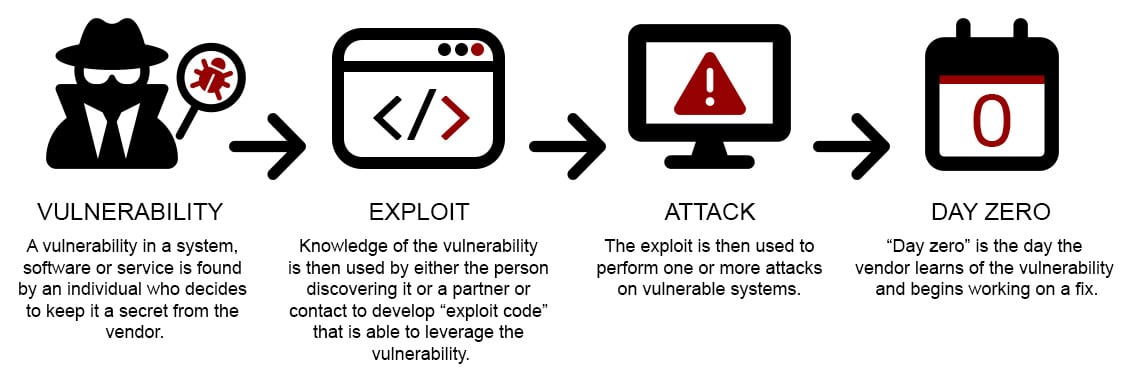

Implementiere Zero-Hour Auto Purge über alle Richtlinien hinweg, um die automatische Entfernung von Bedrohungen nach ihrer ersten Zustellung sicherzustellen.

Diese Funktion bietet wesentlichen Schutz gegen aufkommende Bedrohungen und Zero-Day-Angriffe. Dadurch entstehen Sicherheitshinweise für den Nutzer, die in Outlook angezeigt werden, um bei der Identifizierung potenzieller Bedrohungen zu unterstützen, bevor sie mit ihnen interagieren. Man würde dies in den Bereich der 'Security Awareness' packen.

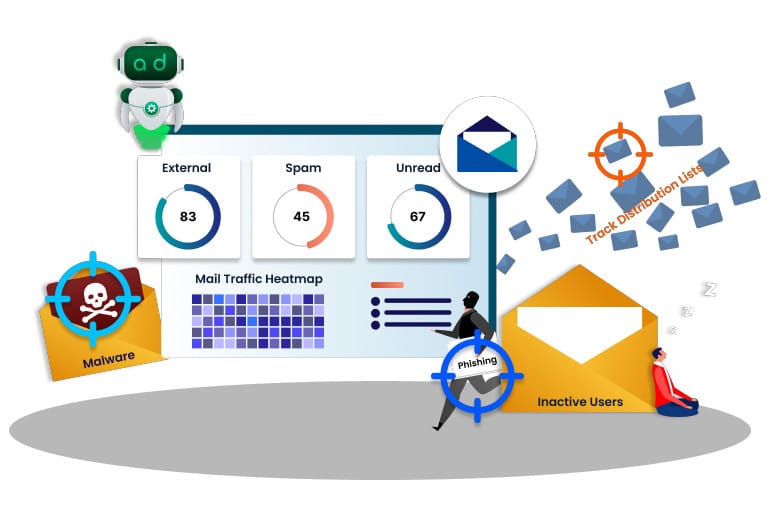

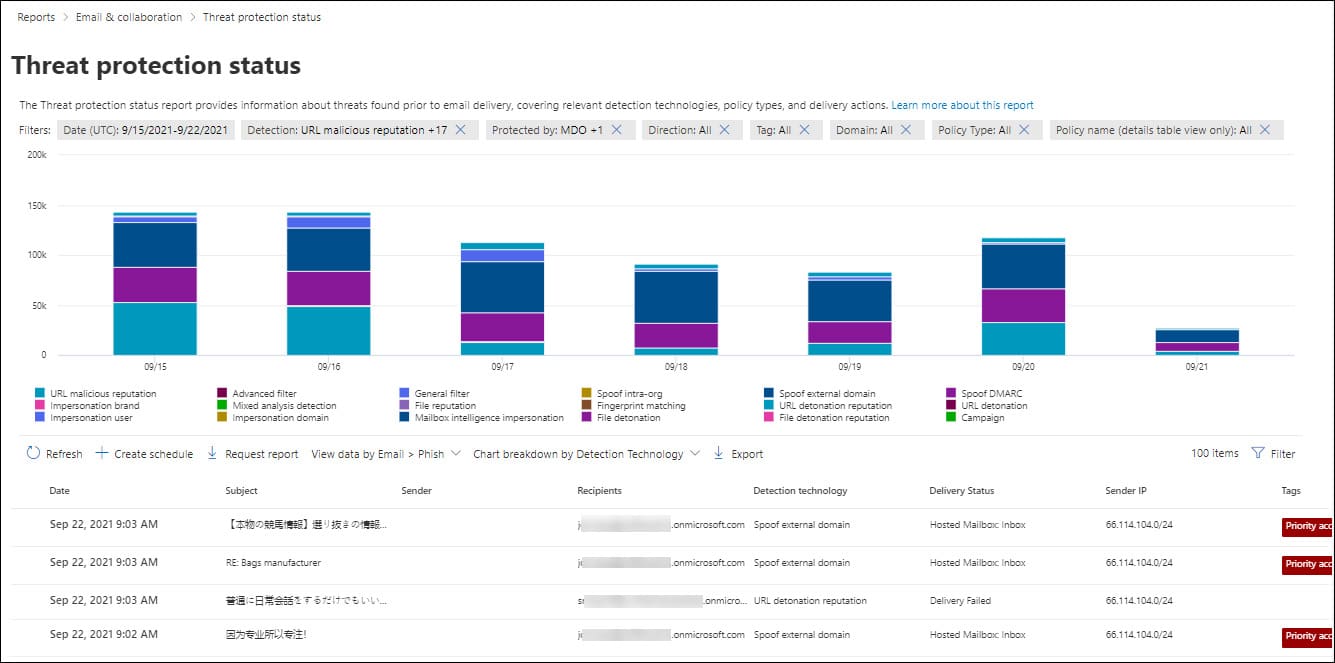

Reports und Analyse

Die Berichterstellung und Analyse sind wesentliche Funktionen der E-Mail-Sicherheit, die es Unternehmen ermöglichen, die Sicherheit ihrer E-Mail-Systeme zu überwachen und zu analysieren. Durch die kontinuierliche Überwachung des E-Mail-Verkehrs und die Analyse von Sicherheitsereignissen können Unternehmen potenzielle Bedrohungen frühzeitig erkennen und entsprechende Maßnahmen ergreifen.

Funktionen der Berichterstellung

Die Funktionen der Berichterstellung umfassen mehrere wichtige Aspekte:

Durch die Berichterstellung und Analyse können Unternehmen die Sicherheit ihrer E-Mail-Umgebungen kontinuierlich verbessern und sicherstellen, dass sie gegen aktuelle und zukünftige Bedrohungen gewappnet sind.

Diese Funktionen sind entscheidend, um die Integrität und Vertraulichkeit der Unternehmenskommunikation zu gewährleisten und die Risiken von Datenverlusten und -diebstahl zu minimieren.

Best Practices zur fortlaufenden Überwachung

Effektives E-Mail-Management erfordert regelmäßige Überwachung und Anpassungen. Die Integration von Microsoft 365 ermöglicht eine nahtlose Verwaltung und Bereitstellung der Exchange Online Protection (jeder Benutzer mit einer Lizenz erhält eben direkt ein Postfach!), was eine kosteneffektive Lösung für Unternehmen darstellt, die E-Mail-Sicherheitsfunktionen benötigen.

Nehme es Dir und Deinem Team zur Aufgabe, regelmäßig Quarantäne-Dateien und -Nachrichten zu validieren, um Muster zu erkennen und Schwellenwerte anzupassen. Vermeide das Whitelisting von Domains und Absendern, um Sicherheitslücken zu verhindern.

Quelle https://learn.microsoft.com/en-us/defender-office-365/reports-email-security

Richtlinienänderungen können bis zu 24 Stunden bis zur vollständigen Implementierung benötigen. Plane entsprechend und überwache alle Auswirkungen. Überprüfe regelmäßig Sicherheitsrichtlinien, um sicherzustellen, dass sie mit der organisatorischen Sicherheit und Risikotoleranz übereinstimmen.

Fazit

Um eine effektiven Exchange Online Protection zu gewährleisten, ist es wichtig, von Standard-Schutzeinstellungen zu sorgfältig angepassten Sicherheitsrichtlinien überzugehen, die auf die Bedürfnisse Deiner Organisation abgestimmt sind.

Microsoft Exchange Online Protection (EOP) bietet eine cloudbasierte E-Mail-Filterlösung, die Unternehmen vor Spam, Malware und anderen E-Mail-Bedrohungen schützt und gleichzeitig eine einfache Integration in bestehende Microsoft-Dienste ermöglicht. Durch Befolgung der in diesem Leitfaden bereitgestellten Empfehlungen für Anti-Phishing- und Anti-Malware-Konfigurationen können Organisationen ihre E-Mail-Sicherheitsposition erheblich verbessern und gleichzeitig eine effiziente Kommunikation bewahren. Hier ist eine starke Zusammenarbeit mit dem Microsoft Defender XDR erforderlich.

Eine regelmäßige Überprüfung und Anpassung gewährleistet Schutz gegen sich weiterentwickelnde Bedrohungen. Verlasse Dich nicht nur auf die anfängliche Konfiguration, sondern konzentriere Dich auf laufendes Management und Verfeinerung basierend auf den Bedürfnissen Deiner Organisation und der Bedrohungslandschaft. Denk daran, E-Mail-Sicherheit ist ein kontinuierlicher Prozess der Überwachung, Anpassung und Verbesserung.

Ich hoffe, Dir in diesem Beitrag einen Überblick und ersten Eindruck gegeben zu haben, welche Möglichkeiten Du mit dem Exchange Online Protection hast. Wenn Du Fragen hast oder weitere Unterstützung bei der Konfiguration Deiner E-Mail-Sicherheit benötigst, melde Dich sehr gerne bei mir!

Bereit, Deinen Microsoft 365 auf das nächste Level zu bringen?

Wenn Du Expertenberatung oder praktische Hilfe bei der Implementierung dieser Strategien benötigst, kontaktiere uns bitte über das Kontaktformular unten. Ein sicherer Tenant ist entscheidend für den Schutz sensibler Daten. Gemeinsam werden wir eine sichere, effiziente Umgebung gestalten, die Deine sich entwickelnden Geschäftsanforderungen unterstützt.

Ich hoffe, dieser Beitrag hat Dir einen guten Überblick und ersten Eindruck vermittelt, wie Du Deine E-Mail-Kommunikation absichern kannst.

Schau Dir doch auch die anderen Tutorials und Tipps an, die ich bereits auf meinem „Blog“ geteilt habe. Dort findest Du auch andere Beiträge zu Microsoft Security-Relevanen Themen, u.a. zum Microsoft Defender for Cloud Apps, Microsoft Intune, der Enterprise & Mobility-Suite, dem Microsoft 365 Defender oder der Microsoft Information Protection.

Ich bin stehts bemüht, die aktuellsten Themen und Fragestellungen meiner Kunden zu beantworten, um Dich bei der Arbeit mit der Microsoft Cloud Security und anderen Microsoft 365 Produkten zu unterstützen.

Wenn Du Fragen hast, melde Dich sehr gerne bei mir!