Lokaler Admin Intune: Kunden fragen mich häufiger, ob es möglich ist mit Microsoft Intune einen lokalen Administrator Account auf Windows Geräten auszurollen.

Die Antwort dazu: Ja, diese Möglichkeit besteht, aber man sollte sich des Risikos bewusst sein.

Lokaler Admin Intune - Wozu ein lokaler Administrator?

Trotz zahlreicher Verwaltungsmöglichkeiten im Intune und der Verwendung von Administratoren aus dem Azure Active Directory, möchten viele Unternehmen gerne auch einen rein lokalen Admin-Account haben.

Mitunter möchte Unternehmen diesen Account auch als Notfallzugriff haben, sollte der Benutzerzugriff oder Login über das Azure AD nicht mehr zur Verfügung stehen.

Welches Risiko besteht?

Bei der Erstellung eines solchen Accounts sollte man bedenken, dass man einen Account mit dem selben Benutzernamen und Password auf allen Geräten zur Verfügung stellt.

Sind diese Zugangsdaten somit einmal in den falschen Händen, ist die Sicherheit auf keinem der Windows Clients mehr gegeben.

Lokaler Admin Intune: Wie richte ich einen lokalen Administrator ein?

Es gibt mehrere Wege einen lokalen Administrator-Account einzurichten.

Ein recht häufig verwendete Möglichkeit ist dies über OMA-URI im Intune abzubilden. Der Nachteil hierbei ist allerdings, dass beim ersten Login mit dem Admin-Account das Passwort geändert werden muss. Hier muss man dann entweder gemeinschaftlich festgelegt haben, welches zukünftige Passwort verwendet wird oder aber alles wird in einer langen Liste auf Speicherort abgelegt. Beides natürlich nicht wirklich optimal.

Aufgrund dessen präferiere ich den Weg über ein PowerShell Skript zu gehen. Hiermit umgehen wir die Passwort-Problematik.

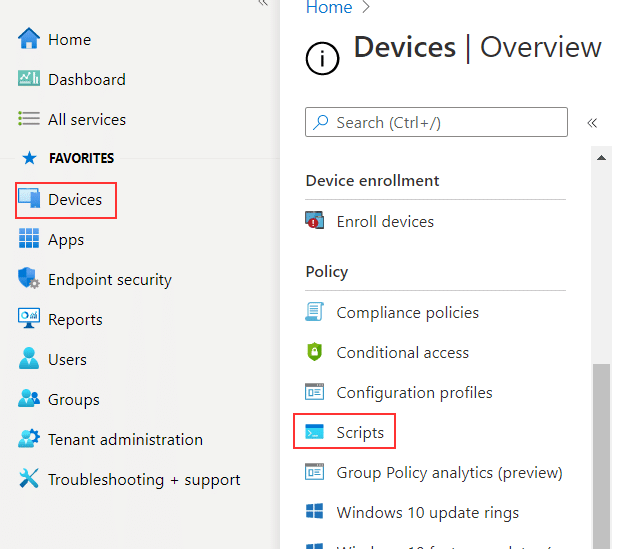

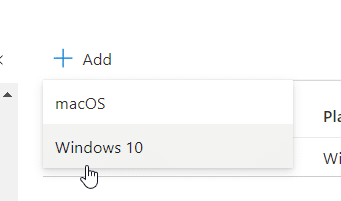

Das Skript kann über Devices > Scripts eingebunden werden:

Dort wählen wir dann die Windows 10 Option aus:

Dort binden wir ein Skript ein, welches folgenden Inhalt hat:

$Username = "MeinAdmin"

$Password = "MeinPasswort"

$group = "Administratoren"

$adsi = [ADSI]"WinNT://$env:COMPUTERNAME"

$existing = $adsi.Children | where {$_.SchemaClassName -eq 'user' -and $_.Name -eq $Username }

if ($existing -eq $null) {

Write-Host "Creating new local user $Username."

& NET USER $Username $Password /add /y /expires:never

Write-Host "Adding local user $Username to $group."

& NET LOCALGROUP $group $Username /add

}

else {

Write-Host "Setting password for existing local user $Username."

$existing.SetPassword($Password)

}

Write-Host "Ensuring password for $Username never expires."

& WMIC USERACCOUNT WHERE "Name='$Username'" SET PasswordExpires=FALSE

WICHTIG: Der Benutzername und das Passwort muss noch entsprechend geändert werden!

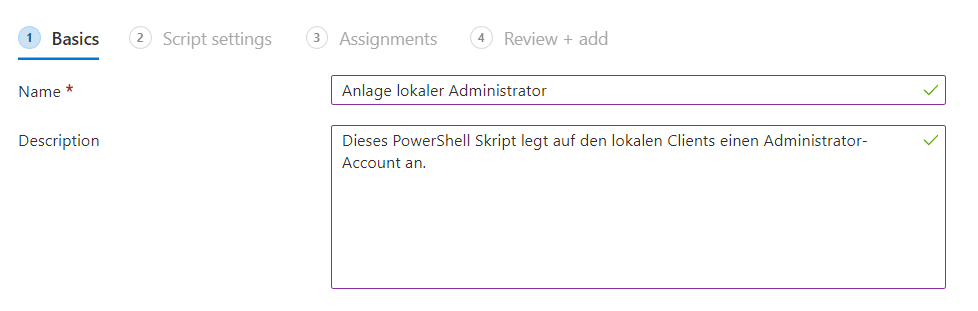

Danach wird ein Name und optional eine Beschreibung für das Skript eingetragen:

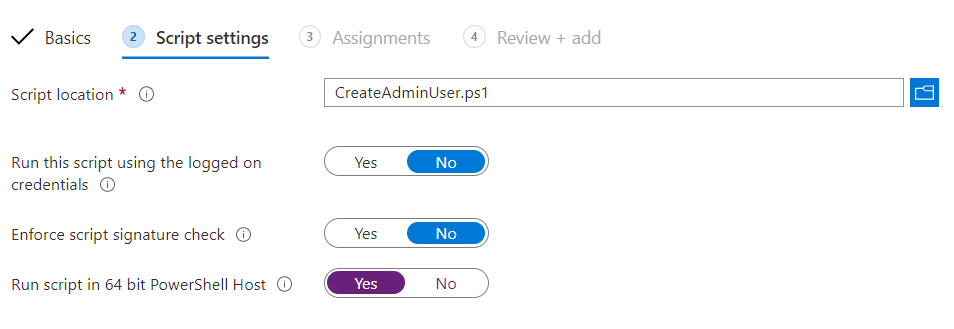

Bei den Einstellungen sollten wir das 64 bit PowerShell Host aktivieren:

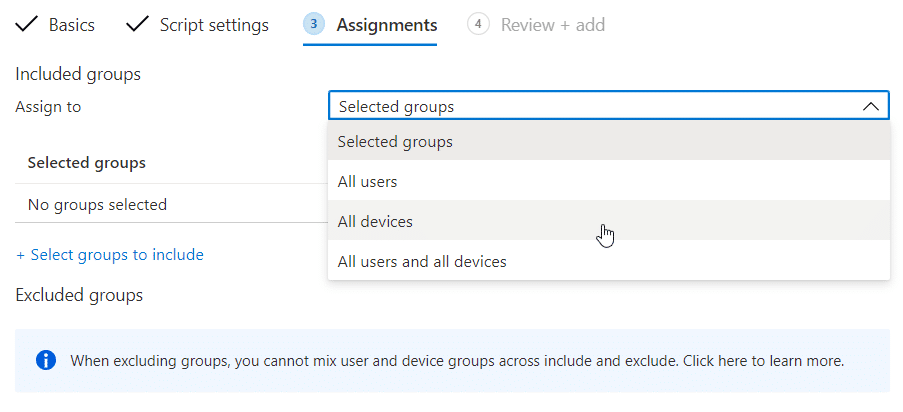

Im letzten Schritt weisen wir dies noch unseren Geräten zu und speichern es entsprechend ab:

Wie sieht das Ergebnis aus?

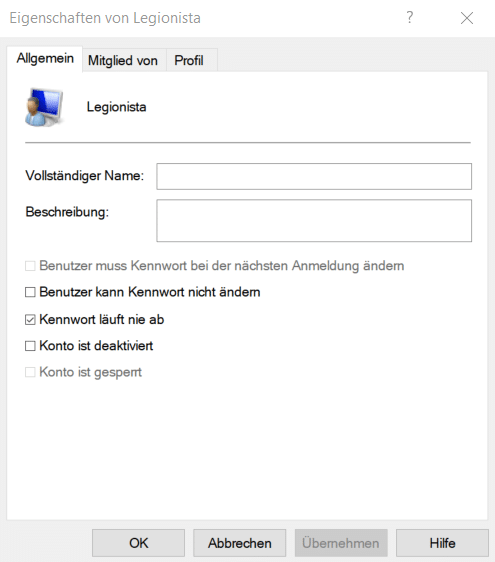

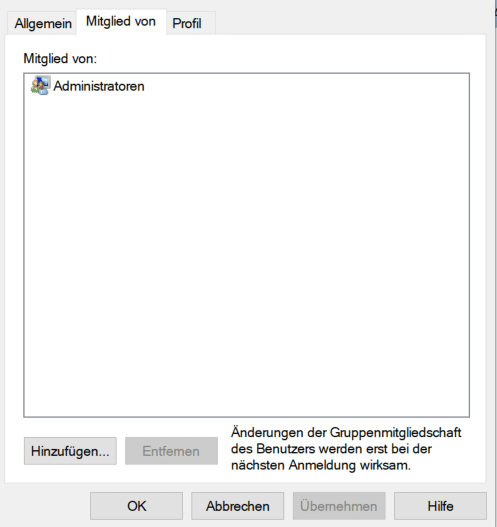

Nach einer gewissen Synchronisierungsdauer wird uns der Administrator bei den lokalen Benutzern (einzusehen über Windows+R und lusrmgr.msc) im Windows 10 Client angezeigt. Dort sehen wir dann auch, dass der Benutzer Mitglied der Admin-Gruppe ist. In meinem Fall habe ich den lokalen Admin "Legionista" genannt: